Indikasi Kampanye Serangan Siber APT-C-36 (Blind Eagle) Menargetkan Sektor Pemerintahan dan Keuangan

Ringkasan

APT-C-36 yang dikenal dengan nama Blind Eagle merupakan kelompok Advanced Persistent Threat (APT) yang telah aktif setidaknya sejak tahun 2018. Kelompok ini diketahui menjalankan kampanye spionase siber yang secara konsisten menargetkan sektor pemerintahan, keuangan, dan organisasi strategis lainnya melalui teknik rekayasa sosial dan distribusi malware berlapis.

Berdasarkan pemantauan dan analisis ancaman siber, aktivitas Blind Eagle menunjukkan pola serangan yang terstruktur, berkelanjutan, dan dirancang untuk mempertahankan akses jangka panjang ke sistem target guna melakukan pengumpulan informasi sensitif.

Profil Ancaman

APT-C-36 (Blind Eagle) merupakan kelompok ancaman yang teridentifikasi dalam berbagai laporan intelijen siber internasional dan tercatat dalam basis data MITRE ATT&CK. Kelompok ini dikenal aktif melakukan kampanye serangan dengan tingkat kompleksitas menengah hingga tinggi serta memiliki kemampuan adaptasi yang kuat terhadap mekanisme pertahanan keamanan.

Motif utama aktivitas Blind Eagle diidentifikasi sebagai spionase siber, dengan fokus pada pencurian data, pengumpulan informasi strategis, dan pemantauan aktivitas internal organisasi target.

Teknik dan Pola Serangan

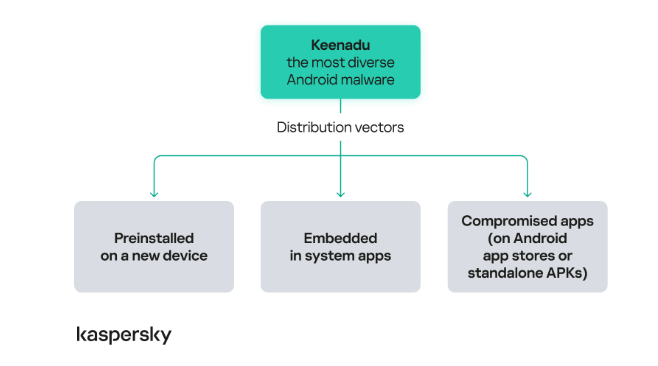

Blind Eagle umumnya memanfaatkan kampanye email phishing terarah (spear-phishing) sebagai vektor awal infeksi. Email dikemas menyerupai komunikasi resmi, dokumen administrasi, atau informasi penting lainnya untuk meningkatkan tingkat keberhasilan eksploitasi.

Setelah tahap awal berhasil, serangan dilakukan secara multi-tahap (multi-stage) dengan karakteristik sebagai berikut:

- Penggunaan loader atau komponen awal untuk mempersiapkan eksekusi malware lanjutan

- Pemanggilan fungsi sistem dan API secara tidak langsung untuk menghindari deteksi

- Distribusi Remote Access Trojan (RAT) atau malware sejenis guna memperoleh kendali jarak jauh

- Mekanisme modular yang memungkinkan penyerang menambah atau mengubah kemampuan malware sesuai kebutuhan

- Upaya persistensi dan komunikasi tersembunyi dengan infrastruktur command and control (C2)

Teknik tersebut dirancang untuk mengelabui sistem keamanan otomatis serta mempersulit proses analisis dan pemulihan insiden.

Target Serangan

Berdasarkan pola kampanye yang teridentifikasi, sektor yang menjadi sasaran utama meliputi:

- Lembaga pemerintahan pusat dan daerah

- Institusi keuangan dan perbankan

- Organisasi penyedia layanan publik

- Entitas yang mengelola data strategis atau informasi sensitif

Pemilihan target menunjukkan adanya kepentingan terhadap data bernilai tinggi dan informasi yang berpotensi berdampak terhadap stabilitas organisasi maupun kepentingan nasional.

Dampak dan Risiko

Apabila serangan berhasil, potensi dampak yang dapat ditimbulkan antara lain:

- Akses tidak sah ke sistem dan jaringan internal

- Pergerakan lateral di dalam lingkungan jaringan

- Pencurian data sensitif dan kredensial

- Gangguan operasional layanan

- Risiko kebocoran informasi strategis yang dapat berdampak luas

Karakteristik serangan yang persisten menjadikan ancaman ini berisiko tinggi apabila tidak terdeteksi sejak tahap awal.

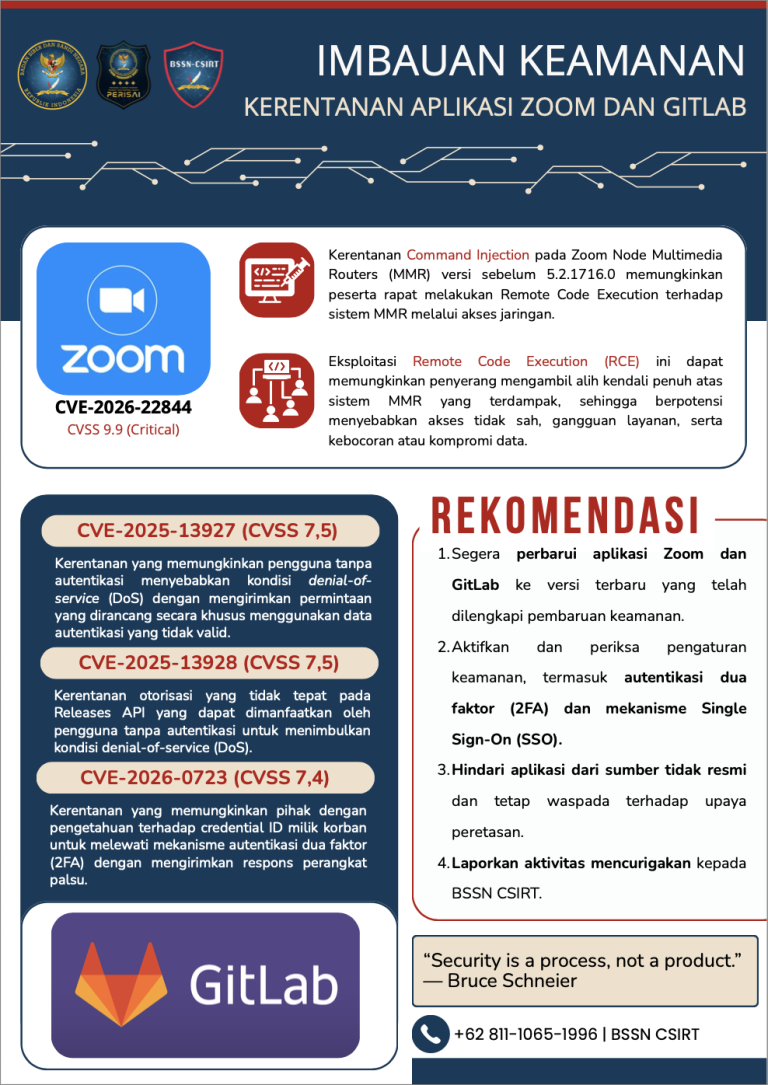

Himbauan dan Rekomendasi Keamanan

Sebagai langkah mitigasi, seluruh organisasi diimbau untuk:

- Melakukan identifikasi dan pemetaan aset internal guna memastikan sistem kritis terlindungi dengan baik.

- Melaksanakan threat intelligence gathering dan threat hunting secara berkala terhadap teknik, taktik, dan indikator kompromi (IoC) yang berkaitan dengan kampanye Blind Eagle.

- Meningkatkan kontrol keamanan akses, antara lain dengan:

- Penerapan Multi-Factor Authentication (MFA)

- Rotasi kredensial akun administrator dan service account

- Pembatasan akses jarak jauh yang tidak diperlukan

- Melakukan pemantauan komunikasi jaringan menggunakan solusi EDR/XDR untuk mendeteksi dan memblokir eksekusi malware serta komunikasi ke server pengendali.

- Mewajibkan penggunaan antivirus dan endpoint protection yang selalu diperbarui pada seluruh perangkat pengguna.

- Melakukan pembaruan sistem operasi dan aplikasi secara berkala untuk menutup celah kerentanan yang dapat dimanfaatkan penyerang.

Apabila ditemukan indikasi aktivitas yang diduga terkait kampanye APT-C-36 (Blind Eagle), organisasi diharapkan segera melaporkan temuan tersebut kepada BSSN selaku National CSIRT untuk dilakukan analisis dan penanganan lebih lanjut.

Ancaman APT seperti Blind Eagle menuntut kesiapsiagaan dan kewaspadaan berkelanjutan dari seluruh pemangku kepentingan. Pencegahan, deteksi dini, dan respons insiden yang cepat merupakan kunci utama untuk meminimalkan risiko dan dampak serangan siber terhadap organisasi.